Ciberataque afetou milhares de máquinas em 64 países

Especialistas questionam a motivação do ataque e acreditam que objetivo não seja financeiro

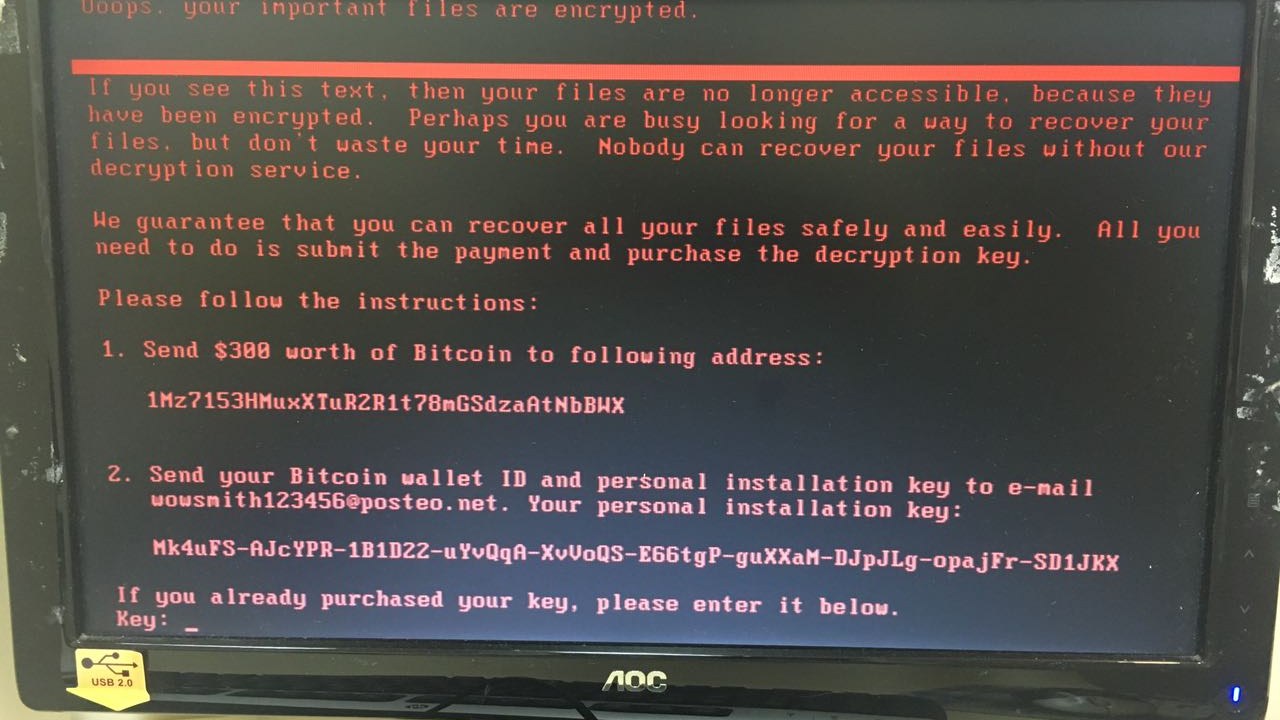

O novo ciberataque que atingiu na terça-feira grandes empresas e estruturas governamentais em 64 países, incluindo o Brasil, levou algumas das vítimas a pagar resgate aos hackers na tentativa de recuperar os dados codificados pelo vírus. Batizado de Petya, o ransonware exige o pagamento de 300 dólares em moeda virtual para devolver as informações sequestradas. De acordo com informações da empresa Blockchain, que realiza operações em bitcoins, 45 transações de pagamento aos responsáveis pelo ataque foram realizadas desde ontem, somando 13.500 dólares (aproximadamente 42 mil reais). O total é pequeno em relação ao número de computadores atingidos até agora, cerca de 12.500, segundo dados da Microsoft.

Mesmo que o vírus infecte mais máquinas, no entanto, o cibercriminosos não devem receber mais pagamentos, uma vez que o email usado por eles para se comunicar com as vítimas foi bloqueado. “O provedor de email Posteo.de anunciou que a equipe de segurança cancelou a conta de e-mail. Isso na prática significa que as vítimas perderam o único canal existente de comunicação com os autores do ataque, e assim não conseguem enviar a confirmação de pagamento do resgate, nem obter a suposta chave para recuperar seus arquivos”, explicou Fabio Assolini, analista sênior de segurança da Kaspersky Lab a VEJA.

A baixa quantia exigida pelos hackers, bem como o fato de terem utilizado um único endereço de email, somados a características técnicas, levou especialistas em segurança questionar se o objetivo do ataque é mesmo a extorsão. “É comum em campanhas de ransomware que o criminoso configure vários canais de comunicação (diferentes contas de e-mail, páginas web) e várias carteiras de bitcoin, visando facilitar o recebimento e o contato da vítima. Mesmo o Wannacry usava três carteiras de bitcoin. Isso demonstra que o objetivo por trás do ataque de ontem talvez não seja apenas financeiro, mas apenas causar dano”, completa Assolini.

A Ucrânia, o epicentro do ciberataque, vem acusando repetidamente a Rússia de orquestrar ataques contra seus sistemas de computadores e sua infraestrutura de eletricidade desde que seu vizinho poderoso anexou a Península da Crimeia, no Mar Negro, em 2014. O Kremlin, que rejeita as acusações, disse nesta quarta-feira que não tem informações sobre a origem do ataque cibernético global, que também atingiu empresas russas como a gigante petroleira Rosneft e uma siderúrgica.

“O propósito do recente ataque mais parece ter sido mais causar interrupções do que pedir resgates”, disse Brian Lord, ex-vice-diretor do Government Communications Headquarters (GCHQ) serviço de inteligência do governo britânico encarregado da segurança nas comunicações cibernéticas e hoje diretor-gerente da empresa de segurança particular PGI Cyber. “Minha impressão é que isso começa a parecer um Estado operando através de um representante… como uma espécie de experimento para ver o que acontece”, disse ele à Reuters.

Catalin Cosoi, especialista da BitDefender, concorda que o objetivo dos autores pode ter sido destruir dados. Ela aponta que o ataque começou em infraestruturas críticas na Ucrânia, antes de atingir o setor dos negócios. “Havia outras maneiras de realizar este ataque de modo a ganhar muito mais dinheiro, de forma mais fácil e mais eficaz”, disse à agência France Press.

Resgate

A Europol, a polícia europeia, recomendou que os afetados não paguem pelo resgate, para que não financiem criminosos e alertou que, mesmo pagando, não há garantias de recuperação dos dados. As vítimas devem desconectar os equipamentos afetados para evitar a propagação do vírus e entrar em contato com as autoridades policiais locais, aconselha.

O ataque do Petya é semelhante ao ocorrido em maio pelo WannaCry que afetou cerca de 230 mil computadores em mais de 150 países. Mas diferentemente do ransonware anterior, o vírus Petya não possui uma forma de ser interrompido. “Há claras similaridades com o ataque WannaCry, mas há também indicações de uma capacidade de ataque mais sofisticado com a intenção de explorar um leque de vulnerabilidades”, declarou em um comunicado o diretor-executivo da Europol, Rob Wainwright.

Até o momento só foi criada uma vacina temporária para parar a propagação do vírus. O pesquisador Amit Serper, da empresa Cybereason, desenvolveu um arquivo que “engana” o ransonware para que este acredite que o computador já está infectado e não atinja a máquina.

Para aqueles que não foram afetados ainda pelo vírus, recomenda-se que atualizem seus sistemas operacionais da Microsoft, instalem as recomendações de segurança, realizem cópias de segurança dos dados tanto em suporte físico como na nuvem e utilizem “produtos robustos de segurança” para proteger os sistemas informáticos e evitar abrir arquivos “suspeitos” em e-mails.

(Com agências internacionais)

Shopping se manifesta sobre ‘calote’ de Taís Araújo

Shopping se manifesta sobre ‘calote’ de Taís Araújo Mais um dia na vida de Elon Musk: ações da Tesla caem, carros encalham

Mais um dia na vida de Elon Musk: ações da Tesla caem, carros encalham A milionária conta dos carros blindados de Eduardo Paes no Rio

A milionária conta dos carros blindados de Eduardo Paes no Rio Interpol atende Argentina e emite alerta de prisão contra ministro do Irã

Interpol atende Argentina e emite alerta de prisão contra ministro do Irã Ivanir dos Santos entra com representação contra Ludmilla: ‘É crime’

Ivanir dos Santos entra com representação contra Ludmilla: ‘É crime’